SQL injection: come funziona e come difendersi dalla tecnica di hacking delle applicazioni Web - Cyber Security 360

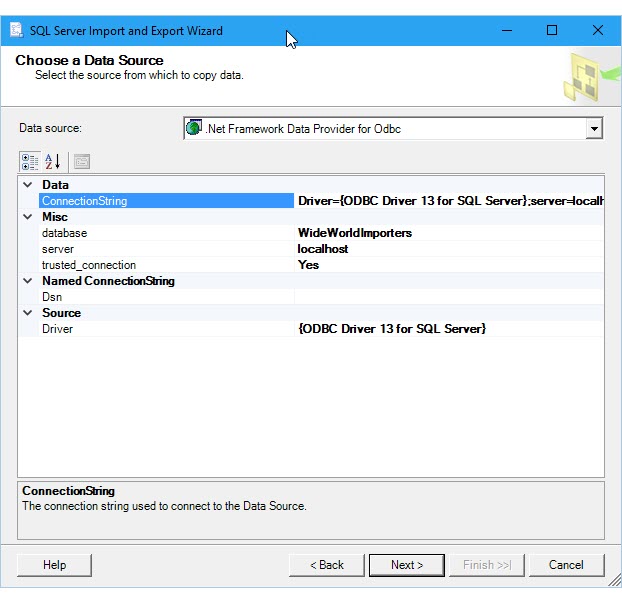

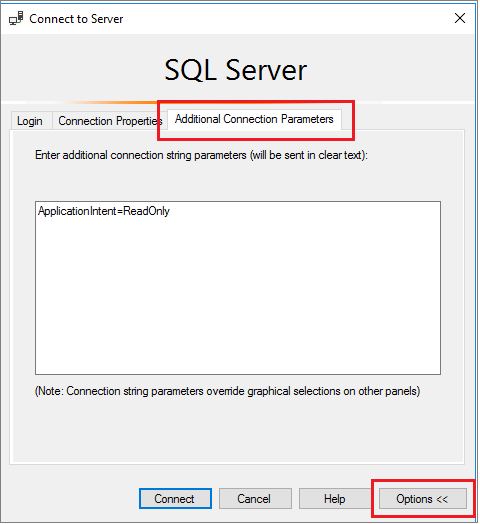

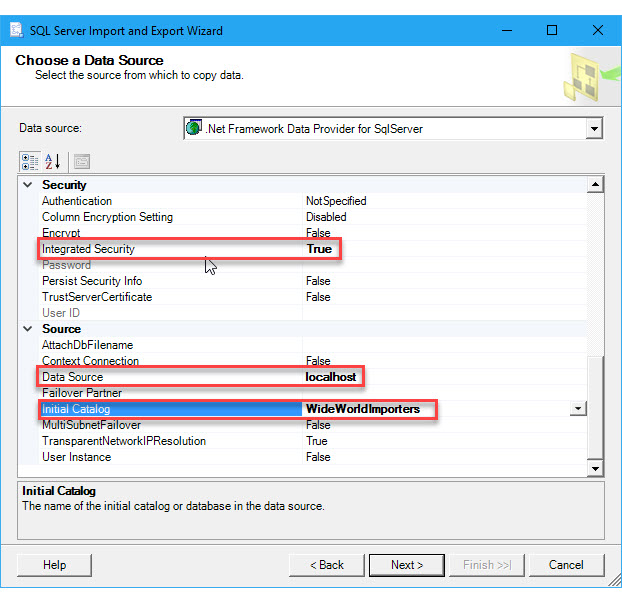

Connettersi a un'origine dati SQL Server (Importazione/Esportazione guidata SQL Server) - SQL Server Integration Services (SSIS) | Microsoft Learn